TL;DR

Das Tool Btlejack ermöglicht es, Bluetooth-Low-Energy-Verbindungen mit dem günstigen Minicomputer micro:bit zu belauschen, zu stören und per Man-in-the-Middle zu manipulieren. Damien Cauquil stellte es auf der DefCon 26 vor. Im Gegensatz zum teureren Ubertooth unterstützt Btlejack BLE 4.0 bis 5.0, liefert Mitschnitte im PCAP-Format für Wireshark und kann durch mehrere micro:bits zu einem Cluster erweitert werden. Der Fall einer abstürzenden Drohne demonstrierte die realen Auswirkungen solcher Angriffe.

Diese Zusammenfassung wurde KI-gestützt erstellt (EU AI Act Art. 50).

Inhaltsverzeichnis (2 Abschnitte)

Auf der 26. DefCon hat der französische Hacker Damien Cauquil ein kostenloses Werkzeug vorgestellt, mit dem sich Bluetooth-Verbindungen belauschen lassen. Die Problematik fußt auf den Sicherheitsproblemen bei Bluetooth Low Energy. Kostenintensive Hardware ist nicht nötig. Mit wenigen Mitteln können Datenpakete, die über Bluetooth versendet werden, manipuliert werden. Darunter fällt in manchen Fällen auch die Kommunikation zwischen einer Drohne und dem Piloten.

Bluetooth-Verbindungen belauschen - ohne viel Aufwand!

Sicherheitslücken rund um den Bluetooth Standard überraschen nicht mehr allzu viele Menschen. Bereits Ende 2017 wurde die auf Blueborne getaufte Sicherheitslücke bekannt. Damals waren 5 Milliarden Geräte betroffen. Das zeigt den Umfang der betroffenen Geräte bei einer Bluetooth Sicherheitslücke. Das kommt vor allem durch den Umstand, dass Bluetooth ein längst etablierter und beliebter Weg für die Kommunikation zwischen Geräten ist. Mittlerweile ist etwas Zeit ins Land gezogen - doch ruhiger um Bluetooth ist es nicht geworden. Wer sich in der Vergangenheit dem Standard widmen wollte, vielleicht auch ein paar Experimente wagen wollte, der kam über kurz oder lang kaum an einen Ubertooth vorbei. Auf der 26. DEF CON, der weltweit größten Veranstaltung für Hacker, wurde nun ein Weg vorgestellt Bluetooth-Verbindungen belauschen zu können. Und zwar erheblicher günstiger und einfacher als es mit dem Ubertooth möglich ist. Das war auch die Motivation von Cauquil das Projekt ins Leben zu rufen. Die bisherigen Sniffer für Bluetooth Low Energy seien einfach zu teuer, lieferten kein Mitschnitt der eigentlichen Verbindung oder erschlugen den Interessierten mit einem hohen Hardware-Aufwand.

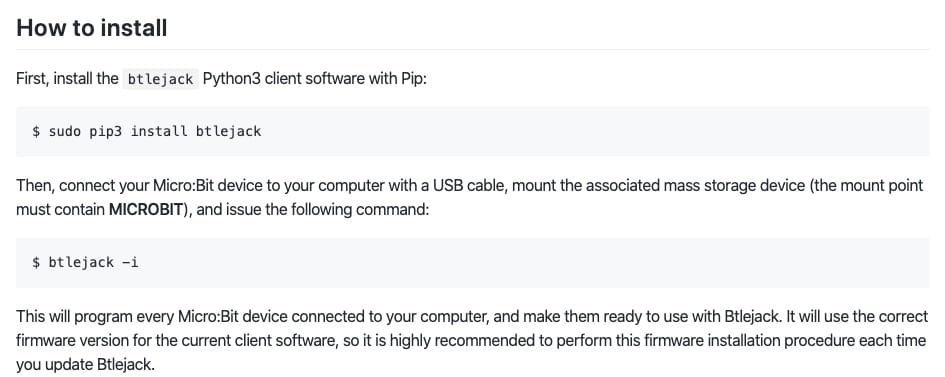

Schnell und mit einigen wenigen Befehlen ist BTLEjack auf dem micro:bit installiert. Quelle: Screenshot Github.com Wer sich nun für den Bluehtooth Low Energy Standard interessiert, braucht sich nur den Minicomputer micro:bit anzuschaffen. Ursprünglich wurde der Computer für Schulen entwickelt. Preiswert können so viele Schüler und Schülerinnen den Umgang mit Informatik erlernen. Auf diesem Gerät kann einfach Btlejack draufgespielt werden. Dieser Minicomputer ist mit dem Raspberry Pi zu vergleichen. Mit dem micro:bit lässt sich also einfach das in Python programmierte Tool Btlejack verwenden. Darüber hinaus ist es sogar möglich mehrere der Computer zusammenzuschalten um so ein Mini-Cluster zu bauen. Damit wäre es dann möglich mehrere Bluetooth Verbindungen zu belauschen. Für den Preis von einem Ubertooth sind schließlich 4 - 5 micro:bits drin. Das ist gerade für Bastler und Interessierte sehr interessant. Mit der Hilfe des micro bit ist es möglich Bluetooth Verbindungen mit btlejack zu manipulieren. Quelle: wikipedia.com/Ravi Kotecha

Mit Btlejack ist es ein Kinderspiel Bluetooth-Verbindungen belauschen zu können

Derzeit werden folgende Bluetooth-Low-Energy-Standards von der Software unterstützt:

- 4.0

- 4.1

- 4.2

- 5.0

Aber auch das Belauschen selber ist erheblich einfacher geworden. Es lassen Handshakes abfangen und bestehende Kommunikation stören. Stichwort: Jamming. Die Software unterstützt den Sniffenden beim Aufbau einer Channel Map und den Sprüngen zwischen den drei Advertising Channels. Man-in-the-Middle Bluetooth Attacken könenn performant mit dem Werkzeug durchgeführt werden. Wenn ihr Daten mitschneidet, erhaltet ihr diese im dankbaren PCAP-Format geliefert. Von dort aus könnt ihr dann mit Wireshark weiter arbeiten. Das ganze hat Cauquil auf der DefCon vorgeführt. Dabei ging u.a. eine Drohne zu Boden.

Nächster Schritt

Unsere zertifizierten Sicherheitsexperten beraten Sie zu den Themen aus diesem Artikel — unverbindlich und kostenlos.

Kostenlos · 30 Minuten · Unverbindlich