TL;DR

Das Domain Name System übersetzt Domainnamen wie aware7.de in IP-Adressen und bildet damit die Grundlage jeder Internetverbindung - Fehlkonfigurationen machen Websites unerreichbar oder öffnen Angreifern Tür und Tor. Über die Datei /etc/hosts unter Linux und macOS lassen sich DNS-Einträge lokal manipulieren, sodass eine bekannte Domain auf eine fremde IP-Adresse zeigt und Nutzer unbemerkt auf gefälschte Seiten landen. Dieser Angriff heißt DNS-Spoofing und zielt darauf ab, vertrauliche Zugangsdaten abzugreifen. Der Cloudflare-Ausfall vom Juli 2020 zeigt, welche globalen Folgen eine fehlerhafte DNS-Konfiguration haben kann.

Diese Zusammenfassung wurde KI-gestützt erstellt (EU AI Act Art. 50).

Inhaltsverzeichnis (3 Abschnitte)

DNS steht für Domain Name System und ist einer der wichtigsten Dienste im World Wide Web. Da es so eine zentrale Aufgabe hat, ist es sehr wichtig, dass es richtig konfiguriert ist. Falsche Konfigurationen können sowohl Fehler verursachen, aber auch gravierende Sicherheitslücken mit sich bringen.

Was genau ist DNS?

Das DNS kann als Telefonbuch des Internets angesehen werden. Wenn man beispielsweise die Website der AWARE7 GmbH aufrufen möchte, gibt man in die Adresszeile des Browsers aware7.de ein und wird wie erwartet zu der Website weitergeleitet. Allerdings passiert im Hintergrund einiges mehr, was man als Endnutzer gar nicht mitbekommt. Das DNS übersetzt nämlich den Domainnamen in IP-Adressen. Da sich Menschen, wie bei einem Telefonbuch, Namen besser merken können als Zahlen, ist das DNS sozusagen eine Vereinfachung für den Menschen.

Als normaler Internetnutzer bekommt man von den IP-Adressen hinter den Webseiten kaum etwas mit, da nahezu jede Webseite einen DNS-Eintrag besitzt und somit übersetzt werden kann. Das hat den Vorteil, dass IP-Adressen relativ risikolos geändert werden können, ohne dass die Nutzer davon was merken, da sie nur den unveränderten DNS-Namen ansprechen müssen. Mithilfe von dem Domain Name System ist dann auch eine umgekehrte Auflösung von IP-Adressen möglich. Dieser Prozess ist vergleichbar, wenn mit einer bekannten Rufnummer der zugehörige Name im Telefonbuch gesucht wird.

Was passiert bei einer fehlerhaften Konfiguration?

Wenn das Domain Name System falsch konfiguriert wird, kann das gravierende Folgen haben. Es kann dazu führen, dass Websites nicht mehr aufrufbar sind und wie unsichtbar werden. In Analogie zum Telefonbuch würde das einer Situation entsprechen, wo hinter einem Namen keine oder eine falsche Nummer steht und die Person somit nicht erreichbar ist. Allerdings ist ein solcher Fehler keine Seltenheit.

Ein bekanntes Beispiele für eine DNS-Fehlkonfiguration ist unter anderem der Ausfall des Dienstleister Cloudflare im Juli 2020. Ein Artikel von heise erklärt die damalige Sachlage genauer. Auch bei dem zeitnahen Ausfall der Facebook-Dienste wurde zuerst ein DNS-Problem vermutet. Allerdings hat sich herausgestellt, dass es sich bei diesem Problem um ein anderes Protokoll handelte: das Border Gateway Protokoll (BGP). Ein Artikel von Cloudflare erklärt den Facebook-Fall mit einigen Hintergründen und einem englischen Blogbeitrag.

Sicherheit und DNS

Da das Domain Name System ein zentraler Bestandteil einer vernetzten IT-Infrastruktur ist, kann eine Verfälschung von DNS-Daten ein Ausgangspunkt von Angriffen sein. Es gibt unterschiedliche Arten von Angriffen, die mit DNS in Verbindung stehen, doch meist ist das Hauptziel der Angriffe, den Nutzer durch DNS-Manipulation auf eine falsche Website zu locken, um anschließend vertrauliche Daten abgreifen zu können.

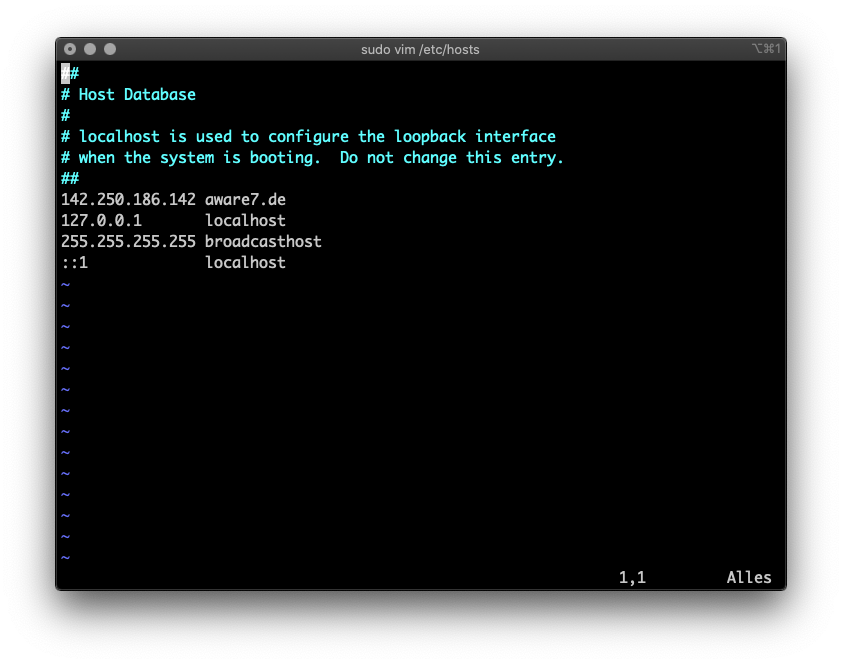

Dieser Angriff kann bspw. lokal auf dem Rechner des Opfers ausgeführt werden. Unter Linux- und macOS-Systemen gibt es die Datei /etc/hosts. In dieser Datei können manuelle Einträge erstellt werden, die anschließend von dem Domain Name System interpretiert werden. In dem folgenden Bild können Sie sehen, wie ein Eintrag erstellt worden ist, der die Domain aware7.de auf die IP-Adresse 142.250.186.142 zuordnet. Das besondere ist, dass die IP-Adresse nicht zu der AWARE7 GmbH gehört, sondern zu Google.

Ein manipulierter DNS-Eintrag verweist eine bekannte Domain auf eine IP-Adresse, die nicht zu dem Besitzer der Domain gehört. Hier am Beispiel der Domain aware7.de

Ein manipulierter DNS-Eintrag verweist eine bekannte Domain auf eine IP-Adresse, die nicht zu dem Besitzer der Domain gehört. Hier am Beispiel der Domain aware7.de

Durch diesen manipulierten Eintrag erhält der Nutzer nun nicht mehr die Webseite der AWARE7 wenn er aware7.de im Browser eingibt, sondern stattdessen eine Webseite die zu Google gehört. In dem folgenden Video ist dargestellt, dass der mehrfache Aufruf mit aware7.de keine korrekte Webseite liefert.

Ein potenzieller Angreifer könnte diese Angriffsmethode verwenden um das Opfer auf eine gefälschte Webseite zu locken von Online-Shops wie Amazon oder auch Ebay. Hierbei spricht man von DNS-Spoofing, worüber wir auch schon einmal einen Blogartikel veröffentlicht haben, in dem das Angriffsszenario genauer erklärt wird.

Nächster Schritt

Unsere zertifizierten Sicherheitsexperten beraten Sie zu den Themen aus diesem Artikel — unverbindlich und kostenlos.

Kostenlos · 30 Minuten · Unverbindlich